Mise à jour 26/06/24 à 12h50 :

Le collectif de hackers et de développeurs Rabbitude a déclaré à Gizmodo que Rabbit avait finalement révoqué la clé API originale d’ElevenLabs, leur permettant d’accéder aux réponses de l’IA des utilisateurs. et le modèle vocal de l’appareil. Cependant, il y a une nouvelle tournure. Le groupe affirme désormais qu’il avait également accès au service de messagerie interne de Rabbit.

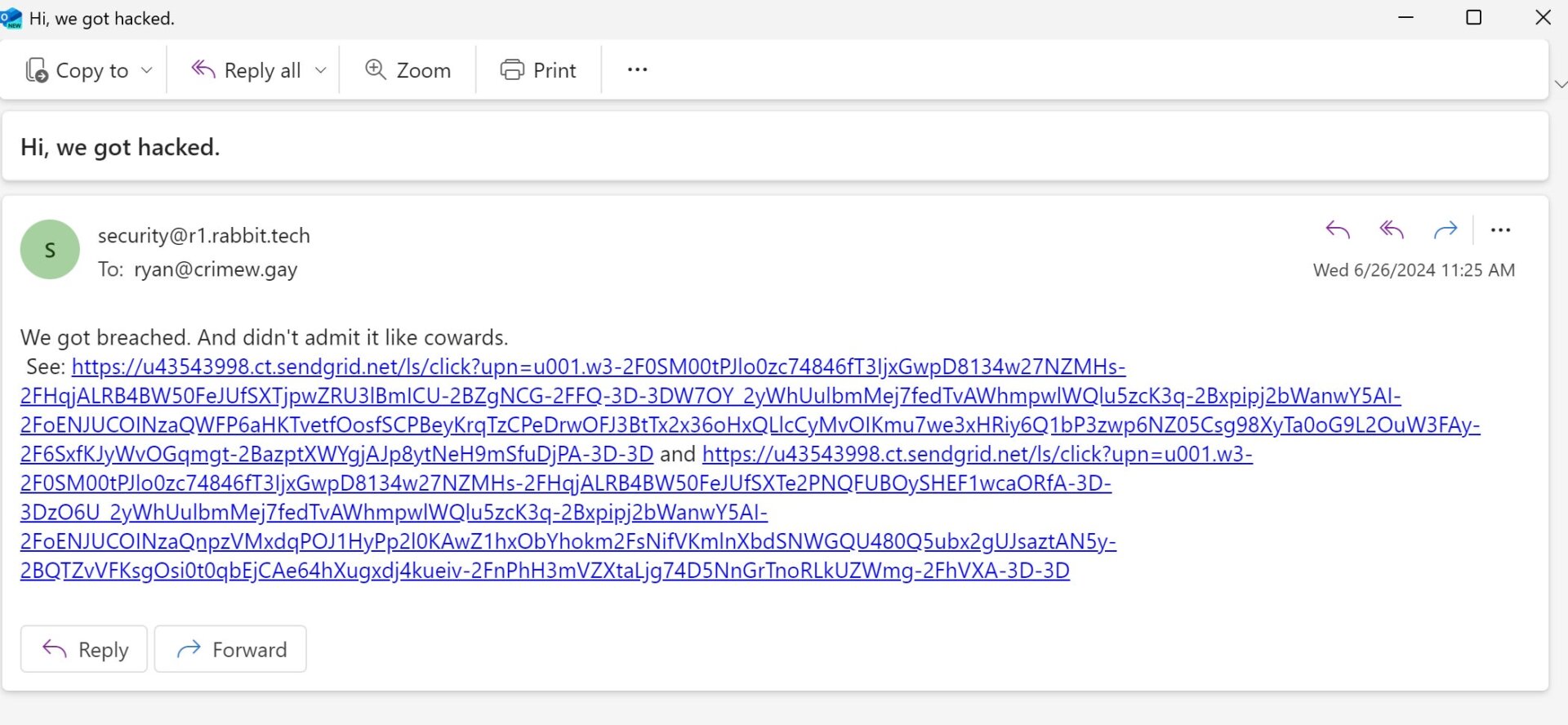

Dans un mercredi poste sur le site du groupe, Rabbitude a déclaré que les créateurs de Rabbit R1 avaient annulé toutes les clés API précédemment révélées ; l’une d’elles était si mal faite. a briqué les appareils des utilisateurs pendant un court moment jusqu’à ce qu’il puisse réintégrer ElevenLabs. Cependant, le groupe n’était pas prêt à enlever Rabbit. le hook et le partagé avait encore une autre clé API qui était codée en dur dans le Rabbit. Celle-ci était pour Sendgrid, le service de mail utilisé pour le sous-domaine r1.rabbit.tech. Le groupe de hackers affirme que le domaine héberge des feuilles de calcul contenant des données utilisateur sensibles.

L’un des développeurs du groupe a partagé un e-mail avec Gizmodo qui semble être envoyé de l’adresse [email protected] . Le groupe dit il a envoyé un e-mail similaire à titre de test il y a plus d’un mois, mais cela est passé inaperçu auprès des développeurs de Rabbit.

Le groupe a envoyé d’autres e-mails de l’adresse [email protected] à Jason Koebler à 404 Médias. Cet e-mail était auparavant utilisé pour partager les détails des annonces de presse avec les journalistes.

Dans un e-mail adressé à Gizmodo, Rabbit a souligné un article de blog sur la sécurité où il est dit :

« Nous avons été informés qu’un tiers pouvait avoir accès à des clés API fonctionnelles pour plusieurs fournisseurs SaaS utilisés par Rabbit pour fournir des services. à nos clients. Sur la base de cet avis, l’équipe de sécurité de Rabbit a effectué une rotation des clés de ces API, ce qui a provoqué un bref temps d’arrêt sur les appareils.”

Cela semble confirmer les commentaires des pirates selon lesquels Rabbit réinitialise leur API temporairement perturbé les utilisateurs. La société n’a pas encore commenté sur l’accès à l’API Sendgrid.

Nous allons examiner si les développeurs ont quelque chose à partager sur la brèche de grandissement. Notre point est toujours d’actualité : si Si vous utilisiez un Rabbit R1, vous devriez le mettre en pause jusqu’à ce que Rabbit partage des détails concrets sur sa sécurité interne.

Histoire originale :

Ce $200, orange flamboyant, minimaliste Un doohickey IA appelé le Lapin R1 a promis qu’il deviendrait votre compagnon d’IA de référence. Au lieu de cela, il a prouvé qu’il s’agissait d’un machine malformée et à moitié cuite qui ne pouvait tenir aucune de ses nobles promesses. Maintenant, selon un groupe de hackers au chapeau blanc, c’est encore pire. que ça. L’équipe s’appelle Lapinude affirme qu’ils ont eu accès à toutes les clés API de la base de code du Rabbit R1 pendant plus d’un mois, ce qui leur permet d’avoir un aperçu de l’ensemble des Les réponses du lapin, y compris toute information sensible proposée à l’IA.

Tout cela pour dire si vous êtes encore un de ces petits lièvres qui sautent encore sur l’occasion d’utiliser un Lapin R1 , vous devriez arrêter de le faire immédiatement.

Rabbitude a affirmé avoir eu accès à la base de code de Rabbit le 16 mai. L’équipe a également partagé les clés API qui permettent au Rabbit de connectez-vous à Google Maps et à Yelp, ce qui donne aux modèles d’IA l’accès aux avis et aux directions locales. L’équipe déclare également qu’elle a accès au Clé d’ElevenLabs, qui est le système que Rabbit utilise pour la synthèse vocale. Ce dernier est particulièrement important pour les opérations quotidiennes de Rabbit car il permet au Les pirates informatiques obtiennent un historique de tous les messages de synthèse vocale passés et même bloquent l’appareil en supprimant entièrement les voix.

Après que le groupe de hackers ait publié ses conclusions mardi soir, l’un des membres qui passe par Eva online a déclaré qu’ElevenLabs avait temporairement révoqué l’API d’ElevenLabs. clé, qui éteignait également tous les appareils Rabbit pendant un certain temps avant qu’ils ne soient remis en ligne. Ils ont dit : « Rabbit était au courant et je n’ai rien fait pour le réparer.

rabbit has now revoked the elevenlabs api key breaking literally every r1, cause they forgot to update their key on the server.

— xyzeva (@xyz3va) June 25, 2024

Gizmodo a contacté Rabbit tôt mercredi matin pour un commentaire, mais nous n’avons pas immédiatement eu de réponse. La société a dit Engadget qu’il était au courant de la violation présumée, mais qu’il n’était « au courant d’aucune fuite de données client ni d’aucun compromis dans nos systèmes. » Gizmodo a également demandé à Rabbit s’il avait révoqué des clés API, même si nous mettrons à jour ce message si nous en entendons plus.

Le Rabbit R1 est déjà sujet aux échecs car il repose beaucoup sur des services cloud qui ne sont pas directement contrôlés par l’équipe Rabbit. Le mois dernier, une panne de ChatGPT temporairement a rendu l’appareil complètement inutile. Gizmodo n’a pas pu confirmer de manière indépendante si le Rabbit s’est déconnecté en raison d’une ingérence avec l’API ElevenLabs. Nous avons contacté l’équipe de piratage pour pour preuve et commentaires, et nous mettrons à jour cette histoire si nous en entendons davantage.

Le blogueur technologique Ed Zitron a déjà détaillé la transformation de l’entreprise, de travailler sur un projet de métaverse de crypto à son appareil d’IA. YouTuber CaféZilla a également débloqué certains des aspects les plus préoccupants de l’appareil, y compris certains « de sérieux problèmes de confidentialité des données » après avoir examiné le Rabbit base de code. Il a mentionné “des choses que des acteurs malveillants pourraient utiliser pour avoir accès à toutes les réponses que le R1 a jamais données.”

Sur le Discord Rabbitude, l’équipe affirme qu’elle travaille avec CoffeeZilla depuis qu’elle a accédé à cette base de code il y a plus d’un mois. L’équipe Il a ajouté : « C’est réel. Le lapin peut danser autour de tout cela autant qu’il le souhaite, mais c’est réel, et cela s’est produit. ils ont eu un mois pour changer les clés, et ils ne l’ont pas fait. C’est sur eux.