C’était en 1992 et le FBI avait un problème majeur entre ses mains.

Cette année-là, AT&T avait annoncé le lancement de quelque chose appelé le TSD-3600—qu’était-ce qui était alors un nouveau matériel de confidentialité qui pourrait Crypter transmissions vocales dans les téléphones fixes standard. Un appareil blanc encombrant qui ressemble en quelque sorte à un baladeur, le TSD (abréviation de Telephone Security Security Device) appelle des appels numérisés. , puis les chiffrés à l’aide d’une clé de 56 bits. Il était à l’origine proposé aux dirigeants d’entreprise à 1 295 $ pièce comme un moyen sécurisé d’accéder effectuer des appels professionnels.

Pour la plupart des gens, cela semblait probablement une innovation passionnante. Mais pour le gouvernement, cela représentait une menace majeure. Pendant des années, les forces de l’ordre craignaient que le crime organisé et les groupes terroristes se tournent inévitablement vers des communications cryptées pour dissimuler leurs activités aux écoutes téléphoniques de la police. avec le lancement du TSD-3600, un appareil relativement peu coûteux pour le mafieux moyen, il semblait que leurs pires craintes étaient d’être réalisé.

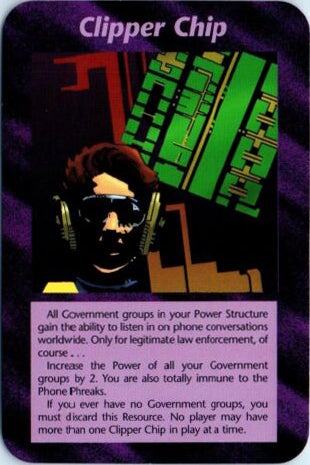

Rapidement, le gouvernement a développé une solution à son problème. En avril 1993, l’administration Clinton a annoncé le lancement du propre programme gouvernemental. dispositif cryptographique, surnommé le “Puce de tondeuse. “L’idée derrière le Clipper était simple : il s’agissait d’une micropuce, fabriquée par un entrepreneur sanctionné par le gouvernement et alimentée par un cryptage. algorithme qui avait été développé par l’Agence de sécurité nationale ; la puce, que le gouvernement espérait serait intégrée dans des appareils de communication commerciales, incluait une porte dérobée cryptographique qui, dans des circonstances appropriées, permettrait au gouvernement de décoder toute communication relayée sur l’appareil. « Notre politique est conçu pour fournir un meilleur cryptage aux particuliers et aux entreprises tout en garantissant que les besoins des forces de l’ordre et de la sécurité nationale sont satisfaits », a déclaré le vice-président. Al Gore a proposé à l’époque.

Le plan a connu un certain succès initial. Après le lobbying du gouvernement, AT&T allait réviser ses conceptions pour le TSD-3600, en abandonnant son modèle d’origine. et en déployant une nouvelle version qui intègre le Clipper dans son système. La Maison Blanche espérait que ce serait la première de de nombreuses entreprises à adopter la nouvelle technologie. Le gouvernement n’exigeait pas que le secteur privé utilise cette technologie, mais c’était hautement suggestif Les responsables semblaient vraiment espérer que le public et les entreprises se lanceraient dans cette voie.

Il suffit de dire que cela ne s’est pas produit.

Au lieu de cela, les militants de la protection de la vie privée et des libertés civiles et la communauté du logiciel ont fait volte-face. Les entreprises ont boycotté l’idée. Et moins de trois ans après. Après l’annonce initiale de l’appareil, le Clipper serait officiellement déclaré mort dans l’eau. Ce mois-ci marque le 30e anniversaire de la maladie du Clipper. lancement prévu – une sorte de commémoration de l’un des échecs technologiques les plus spectaculaires de notre gouvernement. L’héritage de la puce perdure. aiderait à lancer ce qui est devenu connu sous le nom de la première « guerre des cryptomonnaies », une bataille juridique et culturelle tumultueuse qui se poursuit toujours. ce jour.

Nouvelles orientations en cryptographie

Le Clipper est apparu à une époque où les progrès technologiques obligeaient le gouvernement américain à faire face à de nouvelles réalités troublantes. À l’époque, Internet commençait à décoller et les cryptosystèmes évoluaient avec lui à un rythme rapide. Rome antique aux créateurs de code et disjoncteurs Pendant la Seconde Guerre mondiale, le cryptage avait presque toujours été du ressort des gouvernements. À l’ère moderne, le cryptage électronique, qui exploitait des machines de plus en plus sophistiquées pour aider à créer de puissants chiffres de chiffrement – a été exploité exclusivement par des agences gouvernementales secrètes, comme la NSA. Mais dans les années 1990, le monopole du gouvernement sur ce genre de sécurité de l’information avait commencé à disparaître.

Un événement crucial s’est produit en 1976, lorsque les cryptographes Whitfield Diffie et Martin Hellman ont publié un article universitaire influent intitulé ”Nouvelles orientations en cryptographie.” « Nouvelles directions » a révélé que les progrès de la technologie moderne mettaient de puissants chiffres de cryptage électronique à la portée du monde civil. Finalement, Diffie et Hellman a contribué à créer ce qu’on appelle cryptographie à clé publique, ou chiffrement asymétrique—une nouvelle espèce de cryptosystèmes qui de deviendront les substrat rocheux une grande partie de la sécurité Internet actuelle, contribuant finalement à alimenter des protocoles Web sécurisés comme Sécurité de la couche de transport (TLS) et le Protocole Secure Shell (SSH).

En raison des progrès technologiques réalisés au cours des années 1970, l’intérêt populaire pour la cryptographie s’est naturellement accru au cours de la décennie suivante. a spéculé sur ses applications potentielles dans les domaines des affaires, du monde universitaire et de la société dans son ensemble. Au début des années 1990, le gouvernement américain a été de plus en plus nerveux face à la démocratisation du chiffrement, à tel point qu’il avait commencé à développer une solution de contournement.

« Le gouvernement s’inquiétait depuis le milieu des années 1970 de l’intérêt croissant des civils pour la cryptographie », a déclaré Steve Bellovin, professeur d’informatique à Columbia. Université, a déclaré à Gizmodo. Bellovin et une véritable armée d’autres informaticiens et activistes ont aidé à faire pression contre la puce Clipper pendant les années 1990. » Cela a inquiété la NSA. Elle s’est inquiétée du fait que davantage de personnes commencent à utiliser la cryptographie et rendent les messages inintelligibles.

La solution proposée par le gouvernement était le concept de systèmes de récupération de clés—ou ce qui est devenu connu comme “dépôt de clé. “Il s’agissait d’une stratégie qui consistait à permettre à un tiers (à savoir le gouvernement) d’accéder à une clé de cryptage dans le cas où ils pourraient avoir besoin de lire le contenu d’une conversation ou d’un e-mail crypté. En bref : c’était une porte dérobée.

Le Clipper serrait de prototype initial au gouvernement pour ce concept. Mais comment était-il censé fonctionner ?

Pour alimenter le Clipper, la NSA a conçu un chiffre, appelé « Listao ». une clé cryptographique désignée. Cette clé était également détenue par le gouvernement et, dans certaines circonstances vaguement définies, elle pouvait être remise à une agence d’enquête afin qu’elle puisse déchiffrer les communications d’un utilisateur particulier et lire, en texte clair, ce qui a été dit. Mais là Il y avait beaucoup de problèmes évidents avec le modèle « clé de dépôt ». Par exemple, personne ne savait vraiment comment fonctionnait l’algorithme de Clipper, Listao. parce que le gouvernement a insisté pour qu’elle reste classifiée. La puce, que le gouvernement espérait que les entreprises intégreraient, était aussi un mystère total, ayant été conçu avec un mécanisme inviolable afin d’empêcher toute surveillance. Problématique, on disait également que la puce était gourmande en énergie et était considéré comme cher par rapport aux autres puces disponibles.

En bref : ce n’était pas exactement ce qu’on pourrait appeler une situation idéale.

« Presque tout le monde détestait cette idée »

Pour de nombreuses raisons, la puce Clipper semblait être une idée stupide. Pour les entreprises et la Silicon Valley, la puce représentait un danger pour leurs intérêts. — une mesure qui pourrait freiner le marché naissant des communications cryptées et étouffer la sécurité de l’Internet à son berceau. Pour les militants des libertés civiles, c’était une violation évidente du droit des Américains à la vie privée – un exemple abject du pire type de dépassement dystopique d’un gouvernement.

Mais en dehors des réclamations spécifiques des groupes d’intérêt, il existait d’autres problèmes évidents. sur un niveau purement pratique, le plan semblait ne faire aucun problème . sens. Après tout, le gouvernement a affirmé qu’il voulait lancer le Clipper pour aider à attraper les criminels. Et pourtant, de nombreux critiques n’ont pas tardé à le souligner. que, compte tenu du fait que le Clipper était facultatif et que les États-Unis avaient été si bruyants à propos de leurs plans de « porte dérobée », Il n’y avait absolument aucune raison pour que des criminels (ou qui que ce soit d’autre, d’ailleurs) achètent des produits utilisant le Clipper. commençaient à déployer leurs propres produits de communications chiffrées, libres d’une infrastructure backend invasive, et il ne faisait aucun doute que certaines entreprises nationales refuserait également d’adhérer aux plans du gouvernement ; les escrocs seraient simplement utiliser ces alternatives. Essentiellement, l’ensemble raison d’être car le Clipper était une connerie.

En dépit de la myriade de préoccupations éthiques et logistiques, le glas du Clipper a été moins sonné par les critiques activistes que par la technologie imparfaite. que le gouvernement lui-même avait mis en œuvre.

C’est-à-dire que la puce a fini par contenir un assez méchant bug.

En 1994, des responsables de la NSA ont organisé une réunion avec AT&T, dans le but apparent de vendre le projet en difficulté à une seule entreprise. qui avait accepté ses conditions lourdes. Matt Blaze, un récent diplômé d’un doctorat et un jeune informaticien travaillant pour les laboratoires Bell de l’entreprise. groupe de recherche de l’époque, a eu l’occasion de jouer avec certaines technologies du gouvernement.

«J’avais lu des articles sur Clipper au départ dans le New York Times», a déclaré Blaze à Gizmodo. D’emblée, lui et ses collègues ont pensé l’idée semblait ridicule. « Alors, le gouvernement dit ‘vous ne pouvez pas regarder l’algorithme et, oh, au fait, si Si vous souhaitez l’utiliser, vous devez l’incorporer dans votre produit avec cette puce coûteuse et inviolable qui ne sera que disponible auprès d’un fournisseur de confiance », a-t-il déclaré en se moquant légèrement. Tout cela semblait absurde. « En dehors du gouvernement, presque tout le monde je détestais cette idée », a-t-il déclaré.

Pourtant, la NSA était intéressée à montrer certains de leurs matériels au jeune programmeur. Blaze dit qu’il a été invité au jeune programmeur. siège de l’agence à Fort Meade, dans le Maryland, où il s’est vite retrouvé debout dans un SCIF, un installation d’information compartimentée sécurisée, discutant avec plusieurs employés de la NSA du prototype de leur nouvelle création. Étonnamment, la NSA a permis à Blaze de ramener ce prototype à la maison avec lui – espérant apparemment une critique positive de sa part. Blaze n’a pas fini par le leur donner.

« Alors, je suis rentré chez moi et j’ai dit : “D’accord, laisse-moi jouer avec ça. » J’ai pensé que je ne pourrais pas trouver des bugs ou quoi que ce soit. »Mais, et voilà, c’est exactement ce qui s’est passé.

En peu de temps, Blaze a découvert un assez gros problème avec la puce : un défaut dans sa conception a permis le dépôt de la clé. fonctionnalité qui peut être facilement désactivée, permettant aux appareils Clipper-ed d’être utilisés de une mode voyous pour des communications chiffrées que les forces de l’ordre ne pourraient pas crack. En bref : un cybercriminel avé pour très facilement « posséder » des appareils Clipper, les faisant fonctionner à leur bénéfice au détriment de les plans du gouvernement. Techniquement parlant, ces problèmes étaient réparables. Mais quand le New York Times rendu public Peu de temps après, les découvertes de Blaze ont fait naître l’idée que des défauts non découverts se cachaient. C’était un coup de poing pour la confiance du public, déjà douteuse. dans le projet, ce qui représente rien de moins qu’un coup mortel.

L’héritage de Clipper

En fin de compte, Clipper s’est flétri et est mort parce que personne, ni le secteur public ni le secteur privé, n’a adhéré à la vision du gouvernement. le gouvernement a fini par être le seul « client » à avoir jamais acheté un appareil qui comprenait la puce malheureuse ; pendant les années où le projet était encore techniquement en vie, la Maison Blanche a effectué des achats en gros du TSD-3600, dans l’espoir de susciter un intérêt plus large. les appareils ont probablement été moulés dans un sous-sol gouvernemental quelque part tandis qu’à l’extérieur, le projet a échoué. La puce a été officiellement déclaré mort en 1996.

La polémique sur le Clipper a contribué à mener à une conversation plus large sur le rôle que le chiffrement devrait jouer dans la révolution internet en plein essor. Finalement, cette conversation a conduit à ce qui est désormais connu sous le nom de la première « Crypto Guerre » — une véritable lutte culturelle et législative entre les militants du numérique et le gouvernement à propos des contrôles à l’exportation du cryptage américain. considéré comme une « munition » En raison de son utilité pour protéger les secrets militaires des regards indiscrets, certaines formes de cryptage ont dû être légalement redéfinies pour permettre leur commercialisation et pour que la sécurité numérique s’épanouisse véritablement. Après une longue querelle entre les cyberactivistes et le gouvernement, le secteur privé a finalement gagné —et, en 1996, l’administration Clinton assouplissement des restrictions à l’exportation, permettant de retirer certains types de cryptage de la liste des « munitions du gouvernement et de transférer à la Liste de contrôle du commerce.

Mais si une première volée dans cette bataille était décidée pour les gentils, les guerres cryptographiques ne se termineraient jamais vraiment. Le spectre non plus. de la puce Clipper, c’est-à-dire l’idée selon laquelle le gouvernement avait une obligation éthique de saper les communications cryptées, s’estompe de plus en plus. À chaque nouveau développement dans le domaine des communications cryptées, les gouvernements ont continué à prendre des décisions encore plus malheureuses en introduisant la porte dérobée que les États-Unis à l’origine, il a essayé de présenter son projet au public il y a de nombreuses années.

«Nous traversons cela depuis tant d’années», a déclaré Matthew Green, professeur de cryptographie à l’Université John Hopkins et critique majeur des efforts du gouvernement en matière de communications cryptées par porte dérobée. « Il est facile de voir tout cela comme faisant partie du même grand combat. »

Après la disparition du Clipper, la prochaine grande campagne de porte dérobée a eu lieu entre le milieu et la fin des années 2000, avec l’avènement du système sécurisé. la messagerie a décollé et a chiffré les messagers, du genre qui allait éventuellement conduire à des applications comme Signal et WhatsApp— ont commencé à trouver leurs marques. “la puce Clipper doit être intégrée au logiciel”, a déclaré Green, citant un poussé par le FBI pour imposer des portes dérobées dans les applications de messagerie qui n’ont jamais gagné de terrain. Fuites de Snowden brisés en 2013, ils ont révélé des preuves d’un vaste programme de surveillance de la NSA, connu sous le nom de «Course de taureaux», qui tournait autour de tentatives de insérer ou maintenir des portes dérobées dans des produits et protocoles de communications cryptés largement utilisés. Cela serait suivi, en 2014, par une pression renouvelée de la part du Le FBI et d’autres agences fédérales pour rendre obligatoire le cryptage des smartphones – une nouvelle bataille qui est devenue familièrement connue sous le nom de ”Crypto Guerres II.»En bref : le gouvernement est resté persistant dans sa recherche obstinée d’une solution de contournement pour sécuriser les communications et le restera pendant l’avenir prévisible.

La bataille du chiffrement est également devenue mondiale. Aujourd’hui, les agences de sécurité du monde sont à la recherche de moyens silencieux d’acheminer les protections numériques. En 2018, l’Australie adopté une loi qui a permis au gouvernement d’affaiblir le cryptage fort dans le pays. Plus récemment, l’Union européenne a introduit une législation sans précédent qui annulerait effectivement le la sécurité et la confidentialité que la messagerie chiffrée est censée offrir. La proposition connue sous le “Contrôle du chat“exigerait que toutes les entreprises technologiques opérant dans l’UE analysent toutes les communications entre les citoyens des nations participantes, dans le but de les dépister. matériel sur la maltraitance des enfants.

Quant au Clipper, ceux qui ont contribué à le faire tomber sont toujours heureux de l’avoir fait.

“C’est bien que Clipper ait été tué, et je suis content d’avoir aidé à le tuer… mais il a été en quelque sorte tué pour de mauvaises raisons. « , me dit Blaze. » Le bug que j’ai trouvé n’était pas la raison pour laquelle c’était une mauvaise idée. Les choses que j’ai trouvées pourraient être corrigées. ..mais il y avait tous ces autres problèmes : le fait qu’il impliquait un algorithme secret… le fait qu’il incluait le séquestre de clé mécanisme qui pourrait être compromis… » En bref : c’était le paradigme de la puce elle-même qui était le défaut fatale. « Il y avait Aucune version de ceci que vous pourriez construire et qui n’aurait pas eu ces problèmes », a déclaré Blaze.